-

[네트워크] 쪽지 시험 정리공부/네트워크 2023. 5. 29. 23:32

1. 해시 알고리즘

- 무결성

- 원 데이터 크기가 얼마이든지 간에 결과 값의 크기가 정해짐

- 원 데이터가 1bit만 바뀌어도 결과 값이 크게 달라짐

- 일방향(복호화 불가능)

2. ACL(Access Control List)

Standard(기본) Extended(확장) Access-List Policy(ACL 정책) 기본 리스트 번호 : 1~99

확장 리스트 번호 : 1300~1699기본 리스트 번호 : 100~199

확장 리스트 번호 : 2000~2699패킷 필터링 시 Access-List의 정책의 우선 순위가 높은 것부터 비교 출발지 주소만 확인하여 필터링 출발지/목적지 주소, 프로토콜, 포트 번호까지 확인하여 필터링 패킷의 내용과 부합하는 정책 발견시

해당 정책에 의해 처리서비스나 특정 트래픽의 구분없이

필터링하는 경우에 사용특정 서비스나 트래픽의 구분을 통해 좀 더 상세한 필터링 가능 ACL은 모든 대상에 대한 차단(deny) 정책이 기본 값으로 생성 특정 네트워크의 범위를 지정해

오브젝트로 사용할 경우에도 쓰임3. 인터넷 시큐어 게이트웨이

- 기업 또는 조직의 내부 네트워크와 인터넷 간의 트래픽을 보호하는 역할

- 외부에서 내부 네트워크로 들어오는 악성 소프트웨어, 악의적인 트래픽, 해킹 시도 등을 차단하고 방어

- 방화벽, 암호화, 침입 탐지 및 방지 시스템(IDPS), 애드웨어/스파이웨어 차단 등의 보안 매커니즘을 통해 네트워크 보안 유지

- 웹 필터링, 애플리케이션 제어, 사용자 인증 및 접근 제어 등의 기능 제공

4. 데이터 센터 시큐어 게이트웨이

- 데이터 센터 내의 네트워크와 외부 네트워크 간의 보안을 강화

- 애플리케이션 레이어 방화벽, 인트라넷 보안, 암호화, 네트워크 세그먼테이션, 가상 사설망(VPN) 연결 등이 포함

- 데이터 센터 내의 트래픽 모니터링, 로깅 및 보안 이벤트 관리 기능 제공

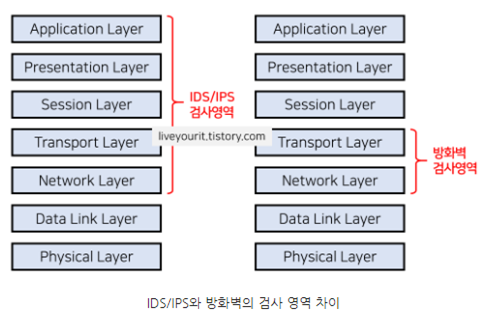

5. IPS

- IDS의 업그레이드 버전, 침입을 예방(즉각적인 대응, 차단을 목적)- 방화벽에서 방어할 수 없는 다양한 애플리케이션 공격을 방어하는 장비

6. IDS, IPS 차이점

IDS IPS 침임탐지시스템 침입방지시스템 미러링 장비 인라인 장비 탐지 기능만 수행 탐지 + 차단 기능 수행 네트워크 부하가 덜함 네트워크 부하 발생 가능 공격 패킷 실시간 차단 X 공격 패킷 실시간 차단 O 룰 최적화가 잘 이루어지지 않을 수 있음 오탐 발생 시 매우 곤란

7. 기밀성(접근 권한), 무결성(데이터 변질), 가용성(언제든지 사용 가능)

기밀성(Confidentiality) 무결성(Integrity) 가용성(Availability) 인가되지 않은 사용자가 정보를

보지 못하게 함정확하고 완전한 정보 유지에

필요한 모든 작업정보가 필요할 때 접근을 허락하는

일련의 작업8. DDoS 공격의 종류(가용성에 위배하는 공격)

1. 애플리케이션 계층 공격

2. 프로토콜 공격

3. SYN Flooding 공격

4. 볼륨 공격(볼류매트릭 공격)

- 회선 사용량, 그 이상의 트래픽을 과도하게 발생시켜 회선 사용을 방해하는 공격(과도한 요청을 차단하여 막음 등)

- ISP(Internet Service Provider)와 공조해 방어할 필요가 있음

5. Ping 공격

- echo 신호를 무수히 많이 보내는 공격(echo 신호를 차단 설정하여 막음)

9. APT, ATA

APT(Advanced Persistent Threat) ATA(Adavanced Target Attack) 지능형 지속 공격 지능형 표적 공격 공격 전략을 의도적으로 계획하고 장기간에 걸쳐

공격을 수행하는 방법피싱/사칭 등으로 공격 - 공개적으로 사용 가능한 정보를 식별, 수집하여 공격할

사용자를 지정(대상의 관심사를 파악함)

- 악성코드가 든 파일을 다운받도록 유도

- 데이터 유출10. VPN

- 가상의 네트워크를 논리적으로 설계하여 사용자가 독자적으로 통신망을 사용하는 것처럼 보이게 함

- 보안(터널링 기법 사용)

11. IPsec, SSL

IPsec SSL 네트워크와 네트워크 연결용 클라이언트와 내부 네트워크 연결용 각 IP 패킷 암호화하고 안전한 인터넷 통신을 위한 인터넷 프로토콜 스위트 웹 사이트와 브라우저 사이 전송되는 데이터 암호화하여 인터넷 연결을 보호하기 위한 표준 기술 IP 사용 TCP 사용 '공부 > 네트워크' 카테고리의 다른 글

[네트워크] 네트워크 개념 (0) 2023.10.06 [네트워크] 네트워크 기초 (1) 2023.10.06 [패킷트레이서/실습] VLAN 설정 및 이해 - 같은 VLAN 통신 (0) 2023.09.22 [네트워크] 보안용어사전 (0) 2023.09.17 [네트워크] 23-06-01 실습 (1) 2023.06.01